В связи с последними скандальными разоблачениями Сноудена остро встал вопрос о безопасности корпоративных информационных систем. Опубликованные сведения говорят о том, что во многих проприетарных приложениях были созданы так называемые бэкдоры — уязвимости, которые спецслужбы могли использовать в своих целях. Поэтому многие крупные корпорации сейчас обратили свой взор на проекты с открытым исходным кодом для создания полностью безопасных и неуязвимых от внешних вторжений систем.

Одним их подобных проектов является FreeIPA (Free Identity, Policy and Audit), приложение для создания системы управления корпоративной сетью. FreeIPA развивается силами сообщества разработчиков при активной поддержке Red Hat. С помощью FreeIPA можно настроить аутентификацию пользователей, задать для них различные политики доступа и аудита. По сути, это приложение может заменить собой известные решения Microsoft — Active Directory и Forefront Identity Manager. Разница в том, что это проект с открытым исходным кодом, поэтому используя его для своей информационной системы, можно быть уверенным в безопасности доступа к данным.

+7 916 562 8095

+7 916 562 8095

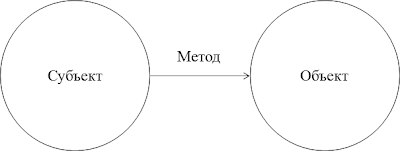

Рисунок 1. Сервис KSM

Рисунок 1. Сервис KSM